Network Security Solutions

Saas network security solutions for analysis, monitoring and administration in physical and virtual networks

Cybersecurity for all company sizes

No matter how big or small, local or international, all businesses suffer cyberattacks, undermining profitability and reputation: however our adaptable, flexible and cost-containted solutions allow to prevent those – and fight back.

Teldat´s Network Security Solutions

Read our latest Blog Posts

Security attacks on Supply Chains

In the digital age, supply chains are essential for the smooth functioning of businesses and the economy at large. Businesses increasingly rely on an interconnected ecosystem of suppliers, software and services to function. However, in recent years, we have witnessed...

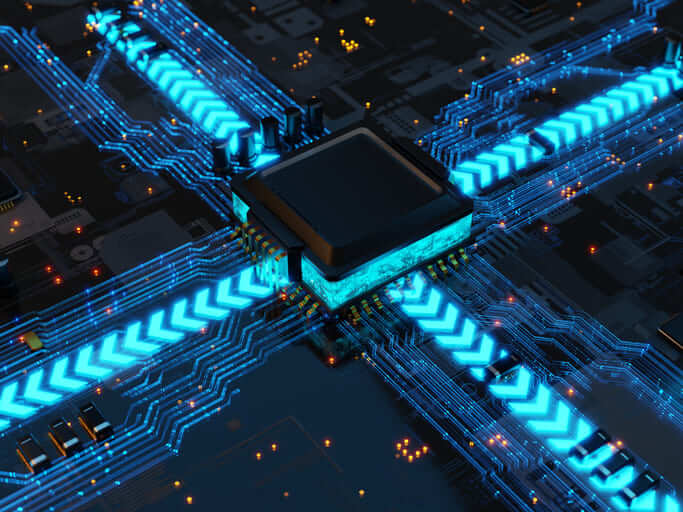

The importance of sequencing power domains in electronics

There is a clear trend in the electronics industry for integration, allowing for more compact and efficient designs. More and more, electronics manufacturers are making their chips smaller, including more components within their chips and extending the feature range....

Switches: Stacking/grouping/virtualization techniques

This blog post is the first in a series in which we will analyze the most notable technologies that we should take into account when selecting switches. Its aim is not to give a comprehensive description or follow any “didactic” order. One of the main characteristics...