Teldat Blog

Nuestras últimas entradas

“Device housing”: distintos entornos, diferentes materiales

Debido al creciente uso de dispositivos para telecomunicaciones, en la actualidad podemos encontrarlos instalados y prestando sus servicios en los...

El software como producto de la actividad intelectual

Crear software no es solo la simple producción de código. Va más allá del hecho de escribir ciertas instrucciones conociendo una sintaxis y una...

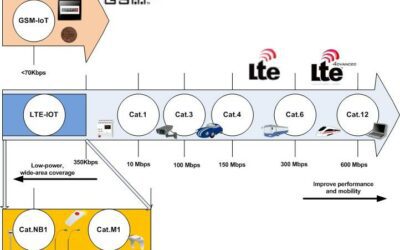

LTE-Advanced PRO establece las bases para 5G

Las primeras pruebas comerciales de 5G comenzarán a realizarse en 2020, según las previsiones. Mientras tanto, LTE-Advanced PRO permite utilizar hoy...

Internet de las Cosas de largo alcance (LoRa)

Como ya hemos mencionado en anteriores entradas, el IoT está ganando adeptos y transformará el mundo en el que vivimos, permitiendo una comunicación...

La importancia de las redes móviles en Centroamérica

En un mundo en el que cada vez tiene más importancia el móvil y que prácticamente lo utilizamos para todo en nuestros día a día, las redes móviles...

La cobertura de código, algo a tener en cuenta cuando usamos aplicaciones de software

La cobertura de código es un concepto que afecta a cualquier aplicación de software existente, desde programas para PC, apps para móviles, la última...

Automatización extremo a extremo de los sistemas IT

Las tecnologías de virtualización Cloud (privada o pública), “Software defined lo que sea”, no solo traen consigo la flexibilidad y facilidad en la...

¿Es SD-WAN aplicable a pequeñas y medianas empresas (PYMES)?

Ya sea por los costes iniciales, por la falta de escalabilidad, o porque están diseñados para modelos de negocio mayores, hasta ahora no estaba muy...

¿De verdad es posible orientar la red al negocio?

Últimamente no hay conversación, presentación o congreso (especialmente ahora que todo el mundo habla de Transformación Digital) en donde no...

Las ventajas de los microservicios en el desarrollo de software

Los profesionales del sector del software y los desarrolladores llevan seis o siete años dedicándose a los denominados "microservicios", una...

Tecnologías LPWA en el contexto del IoT

Para favorecer el desarrollo y futuro crecimiento del Internet de las cosas (IoT)), la industria móvil está creando nuevas tecnologías GSM...

Cada vez más gente se desplaza para ir al trabajo

El número de personas que tienen que desplazarse de una localidad a otra para ir al trabajo ha alcanzado una cifra record. Según el estudio...