Introducción

En el nuevo paradigma del mundo conectado, donde todo y todos disponemos de acceso a Internet, tener una red totalmente segura se hace difícil de imaginar. Vemos como la digitalización avanza rápidamente, un ejemplo de ello lo tenemos en la educación, la sanidad o el gobierno donde cada vez se ofrecen más servicios y se simplifica el acceso a los datos y tramites – generando un estrés alto a los equipos de ciberseguridad- y esto, unido al clima Geopolítico que estamos viviendo – últimos ataques a administraciones que hemos sufrido en España-, no permite que perdamos el foco y obliga a estar continuamente actualizando políticas y tecnología a nivel de seguridad.

En el nuevo paradigma del mundo conectado, donde todo y todos disponemos de acceso a Internet, tener una red totalmente segura se hace difícil de imaginar. Vemos como la digitalización avanza rápidamente, un ejemplo de ello lo tenemos en la educación, la sanidad o el gobierno donde cada vez se ofrecen más servicios y se simplifica el acceso a los datos y tramites – generando un estrés alto a los equipos de ciberseguridad- y esto, unido al clima Geopolítico que estamos viviendo – últimos ataques a administraciones que hemos sufrido en España-, no permite que perdamos el foco y obliga a estar continuamente actualizando políticas y tecnología a nivel de seguridad.

Origen de las amenazas – el modelo Zero Trust se convierte en una necesidad

Siempre hemos tenido el concepto de perímetro en la red, donde los malos estaban fuera y los datos y activos a proteger dentro. Hoy en día ese perímetro se desvanece cuando tenemos empleados trabajando en remoto, equipos que no se actualizan, dispositivos IoT conectados en localizaciones dispares, proliferación de sedes y oficinas remotas…Todo esto, no hacen más que ponerles las cosas más fáciles a los atacantes, que van a intentar comprometer un dispositivo interno, robar una credencial, buscar movimientos laterales y aprovechar políticas de acceso laxas.

El ya de sobra conocido modelo Zero Trust, trata de dar respuesta y actualizar nuestra estrategia de ciberseguridad; bajo este nuevo marco de trabajo pasamos a no confiar en nadie, ya esté dentro o fuera de la red, y nos obliga a que los accesos se encuentren restringidos lo máximo posible y que el nivel de confianza sea tratado como otra vulnerabilidad.

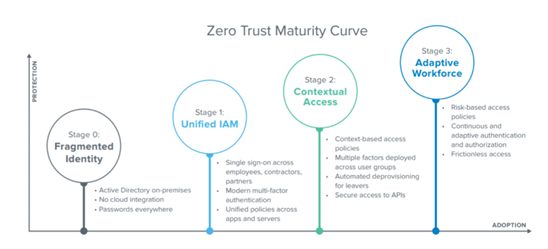

Es desde este punto donde podemos trabajar con las tecnologías disponibles, para ir adaptando el nivel de madurez en las diferentes etapas de Zero Trust, y desde donde partimos de identidades fragmentadas, sin integración en el cloud y directorios on-premises, debiendo ir evolucionando a sistemas SSO para todos los usuarios que usan los servicios, además de aplicar doble-factor de autenticación en todos los accesos y disponer además de una política de control de acceso unificada.

Ya en las últimas etapas un acceso basado en contexto, donde la identidad pasa a un segundo plano y la postura del dispositivo junto con la localización va a centrar la política de acceso, un proceso adaptativo con autorización de acceso continua -y no solo al inicio- nos va a permitir disponer de unas políticas basadas en riesgo.

Cómo los servicios de seguridad unifican y simplifican la operativa

La aplicación simple de la seguridad y despliegue desde un portal unificado, nos va a ayudar a poner en contexto de una manera rápida los controles de seguridad a aplicar, disponer de servicios de seguridad en la nube que reduzcan drásticamente la operativa y nos den flexibilidad al desplegar accesos o sedes remotas además de ayudarnos a optimizar los procesos internos.

A esto debemos añadir que desde un punto central de manera simple, deberíamos poder aplicar políticas de control basadas en origen e identidad, junto con otras funcionalidades de seguridad que podemos necesitar, tecnologías como IPS/IDS, descifrado del trafico SSL, identificación de usuarios, Secure web Gateway, DLP o Sandboxing, aplicadas desde un punto central en un acceso unificado en la nube, nos pueden ofrecer un control rápido con las políticas de seguridad que necesita nuestra organización.

Otra de las claves es poder contar con tecnologías de monitorización y análisis de red, donde vamos a ser capaces de descubrir accesos inapropiados además de analizar el comportamiento de los usuarios y dispositivos; tecnologías como las NTAs nos pueden ayudar a descubrir amenazas en la red, entender el comportamiento de tráfico y las malas configuraciones de acceso en los dispositivos de la red que puedan comprometer la seguridad al ofrecer más acceso del necesario.

Conclusión

Con estos servicios de seguridad en la nube, toda la operativa se simplifica. Dejamos de tener dispositivos de seguridad repartidos por la red – los cuales tienen que ser actualizados y configurados de manera continuada-, además de pasar los costes del modelo CAPEX a OPEX que nos da un coste de propiedad nulo; el ahorro en la operativa también es claro, ya que permite a cualquier usuario sin conocimientos técnicos profundos en seguridad, poder desplegar un nuevo acceso de inmediato, tener un escalado rápido e ilimitado en caso necesario y aprovecharse de actualizaciones de la plataforma con nuevas funcionalidades y mejoras sin tener que hacer nada.

Además, disponer también de herramientas integradas de monitorización de red, nos ayudara a comprender mejor nuestro trafico y descubrir amenazas y accesos inapropiados. Poder aplicar todas estas políticas de forma unificada desde un punto central, son lo que nos ayudará a cumplir el marco Zero Trust y mejorar nuestra seguridad y operativa de forma sustancial.

Teldat fabricante líder del sector, dispone de su herramienta be.Safe XDR capaz de monitorizar la red, y además el servicio servicio be.Safe Premium que permite aplicar políticas de seguridad avanzada en la sedes y usuarios remotos, ofreciendo capacidad de permitir o no las conexiones en base a reputación del sitio accedido, analizando en profundidad el tráfico, y frenar cualquier amenaza antes de que pueda llegar a los usuarios.